Оптовые команды сигнализации Cisco

Приветствую! Десять лет в сфере сетевой безопасности и работы с Cisco – это не просто цифра, это опыт, сотканный из реальных задач, сложных конфигураций и бесчисленных часов отладки. И сегодня хочу поделиться с вами тем, что часто остается за кадром, но критически важно для эффективной работы с Оптовые команды сигнализации Cisco. Мы не будем зацикливаться на теоретических аспектах, а посмотрим на практические инструменты и подходы, которые реально работают. Если вы занимаетесь интеграцией систем безопасности, обслуживанием сетей или просто хотите лучше понимать, как все устроено, это статья для вас.

Почему важны команды Cisco для сигнализации?

Системы сигнализации, основанные на оборудовании Cisco, обеспечивают надежную защиту сети от различных угроз. Но просто иметь оборудование – недостаточно. Важно уметь эффективно управлять им, понимать, как работает каждый компонент и как настраивать параметры безопасности. Оптовые команды сигнализации Cisco – это ваш инструмент для этой работы. Они позволяют не только мониторить состояние сети, но и оперативно реагировать на инциденты, диагностировать проблемы и оптимизировать производительность.

Представьте себе ситуацию: вы получаете оповещение о подозрительной активности в сети. Необходимо быстро определить источник угрозы, оценить масштаб инцидента и принять меры для его локализации. Без знания команд Cisco это превращается в кошмар. Но с правильным набором инструментов и пониманием их работы, вы сможете сделать это эффективно и быстро.

Основные категории команд

Команды Cisco для сигнализации можно разделить на несколько основных категорий:

- Команды для мониторинга сети: `show running-config`, `show interface`, `show ip traffic`, `show logging` – позволяют получать информацию о состоянии оборудования, трафике и событиях в системе.

- Команды для диагностики проблем: `ping`, `traceroute`, `show cdp neighbors` – помогают выявить причины сбоев и перебоев в работе сети.

- Команды для настройки безопасности: `ip access-list extended`, `access-control list`, `crypto key generate` – используются для создания правил доступа, фильтрации трафика и шифрования данных.

- Команды для управления системой: `enable`, `configure terminal`, `copy running-config startup-config` – позволяют управлять конфигурацией оборудования и сохранять изменения.

Примеры использования команд на практике

Давайте рассмотрим несколько конкретных примеров, чтобы понять, как эти команды работают в реальных условиях.

Настройка доступа к интерфейсу

Предположим, вы хотите разрешить пользователю с определенным IP-адресом доступ к интерфейсу GigabitEthernet0/0. Для этого можно использовать команду:

`ip access-list extended ALLOW_ACCESS``permit ip 192.168.1.100 any``interface GigabitEthernet0/0``ip access-group ALLOW_ACCESS in`

Эта команда создаст список доступа, разрешающий трафик от 192.168.1.100 к интерфейсу GigabitEthernet0/0. Использование списков доступа – один из базовых, но важнейших инструментов защиты сети.

Обнаружение аномального трафика

Чтобы выявить аномальный трафик, можно использовать команды `show ip traffic` и `show logging` для мониторинга активности на интерфейсах и анализа журналов событий. Например, вы можете настроить фильтрацию трафика на основе размера пакетов или протокола, чтобы автоматически обнаруживать подозрительные действия.

Важно! Для эффективной фильтрации трафика необходимо иметь четкое представление о нормальном трафике сети. Чем лучше вы понимаете, что 'нормально', тем легче будет выявить отклонения от нормы.

Использование Cisco ISE для управления доступом

Cisco ISE (Identity Services Engine) – это платформа для управления доступом в сеть, которая позволяет контролировать доступ пользователей к ресурсам сети на основе их идентификации. ISE интегрируется с оборудованием Cisco и позволяет настраивать политики доступа, основанные на различных факторах, таких как учетные данные пользователя, устройство и местоположение. Настройка ISE позволяет значительно повысить уровень безопасности сети и предотвратить несанкционированный доступ.

Рекомендую изучить возможности Cisco ISE, если ваша сеть достаточно большая и требует сложной системы управления доступом.

Оптимизация безопасности с помощью команд Cisco

Оптимизация безопасности сети с помощью команд Cisco – это непрерывный процесс, требующий постоянного мониторинга, анализа и адаптации. Вот несколько советов:

- Регулярно обновляйте конфигурацию оборудования. В Cisco регулярно выпускаются обновления безопасности, которые закрывают уязвимости и повышают устойчивость сети к атакам.

- Настройте системы обнаружения вторжений (IDS) и предотвращения вторжений (IPS). Эти системы позволяют автоматически обнаруживать и блокировать подозрительную активность в сети.

- Используйте шифрование для защиты конфиденциальных данных. Шифрование позволяет защитить данные от несанкционированного доступа, даже если сеть будет скомпрометирована.

- Внедрите многофакторную аутентификацию (MFA). MFA добавляет дополнительный уровень защиты, требуя от пользователей предоставления нескольких форм идентификации.

Важный момент: автоматизация

В больших сетях ручная настройка и управление становятся непозволительной роскошью. Поэтому, где это возможно, используйте возможности автоматизации. Cisco DNA Center, например, позволяет централизованно управлять всей сетевой инфраструктурой и автоматизировать многие задачи, связанные с настройкой безопасности. (https://www.jinyu-cisco.ru/dna-center/)

Ключевые команды для быстрой диагностики

Вот еще несколько команд, которые могут пригодиться в экстренных ситуациях:

- `show interface status`: Показывает состояние всех интерфейсов, включая их скорость, дуплекс и статус.

- `debug ip packet`: Позволяет отлаживать пакеты данных, что может помочь выявить причины проблем с трафиком. (Используйте с осторожностью, т.к. может сильно нагрузить систему!)

- `show cisco neighbors`: Показывает список соседних устройств в сети.

Особенности работы с оптовыми командами сигнализации Cisco в реальных проектах

На практике, использование Оптовые команды сигнализации Cisco часто связано с необходимостью работать с большим количеством устройств и сложных конфигураций. В нашем опыте, для упрощения этой работы мы часто используем скрипты и инструменты автоматизации, которые позволяют выполнять рутинные задачи более эффективно. Например, мы разрабатываем скрипты для автоматической настройки списков доступа и мониторинга состояния устройств. Это экономит время и снижает риск ошибок.

Иногда возникают ситуации, когда необходимо отладить сложные конфигурации. В таких случаях мы используем инструменты для анализа трафика и логирования, чтобы выявить причины проблем. Это требует хорошего знания команд Cisco и понимания архитектуры сети.

Где учиться и развиваться?

Изучение команд Cisco – это непрерывный процесс. Вот несколько ресурсов, которые могут помочь вам в этом:

- Официальная документация Cisco: https://www.cisco.com/c/en/us/support/index.html

- Cisco Networking Academy: https://www.netacad.com/

- Онлайн-курсы на платформах Udemy и Coursera.

Не бойтесь экспериментировать и пробовать новые команды. Практика – лучший способ освоить новые навыки.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

Характеристики Точка доступа Cisco Catalyst 1562 Series (AIR-AP1562E-R-K9)

Характеристики Точка доступа Cisco Catalyst 1562 Series (AIR-AP1562E-R-K9) -

Характеристики Точка доступа Cisco Catalyst 9136 Series (C9136I-ROW)

Характеристики Точка доступа Cisco Catalyst 9136 Series (C9136I-ROW) -

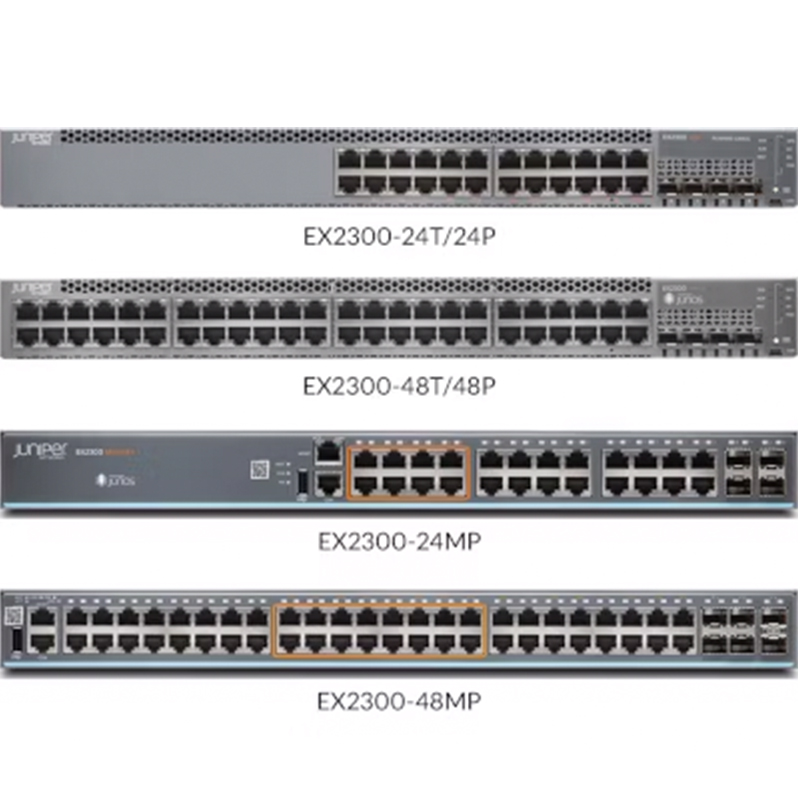

Коммутатор Juniper EX4300-24P

Коммутатор Juniper EX4300-24P -

Характеристики Точка доступа Cisco Catalyst 1542 Series AIR-AP1542I-E-K9

Характеристики Точка доступа Cisco Catalyst 1542 Series AIR-AP1542I-E-K9 -

Характеристики Точка доступа Cisco Catalyst 9120AX Series (C9120AXI-R)

Характеристики Точка доступа Cisco Catalyst 9120AX Series (C9120AXI-R) -

Коммутатор Cisco Catalyst C9200L-24T-4G-E

Коммутатор Cisco Catalyst C9200L-24T-4G-E -

Инжектор питания Cisco AIR-PWRINJ6=

Инжектор питания Cisco AIR-PWRINJ6= -

Коммутатор Cisco Catalyst WS-C3650-24PS-L

Коммутатор Cisco Catalyst WS-C3650-24PS-L -

Точка доступа промышленного исполнения Huawei 5761R-11E

Точка доступа промышленного исполнения Huawei 5761R-11E -

Коммутатор Cisco Catalyst C9300-24T-E/C9300-24T-A

Коммутатор Cisco Catalyst C9300-24T-E/C9300-24T-A -

Телефон Cisco IP Phone CP-8865-K9

Телефон Cisco IP Phone CP-8865-K9 -

Инжектор питания Cisco AIR-PWRINJ5=

Инжектор питания Cisco AIR-PWRINJ5=

Связанный поиск

Связанный поиск- Конфигурация маршрутизатора Cisco

- Превосходная Беспроводная двухдиапазонная точка доступа Cisco

- Дешевые Aruba

- Превосходно Как подключить точку доступа

- Работа ведущих маршрутизаторов Cisco

- Цены на коммутаторы серии 3850

- Превосходные интерфейсы точек беспроводного доступа Cisco

- Как подключить беспроводные точки доступа к производителям

- Поставщики Cisco Как настроить беспроводную точку доступа

- Зачем нужна точка доступа